6. Dispositivo como continuidade de contexto (registro e validação ativa)

- 1. Autenticação não é segurança

- 2. Zero Trust além do discurso

- 3. Zero Trust no cliente: sinais, contexto e decisão

- 4. Transporte de contexto: headers como contrato

- 5. Backend como motor de decisão

- 6. Dispositivo como continuidade de contexto (registro e validação ativa)

- 7. Limitações, trade-offs e realidade

Índice

- 1. 6.1. Continuidade como problema estrutural

- 2. 6.2. Dispositivo como identificação lógica

- 3. 6.3. Registro como construção de histórico

- 4. 6.4. Detecção de desvios

- 5. 6.5. Validação ativa como resposta à incerteza

- 6. 6.6. Correção conceitual: continuidade não é confiança

- 7. 6.7. Síntese

- 8. 6.8. O próximo passo

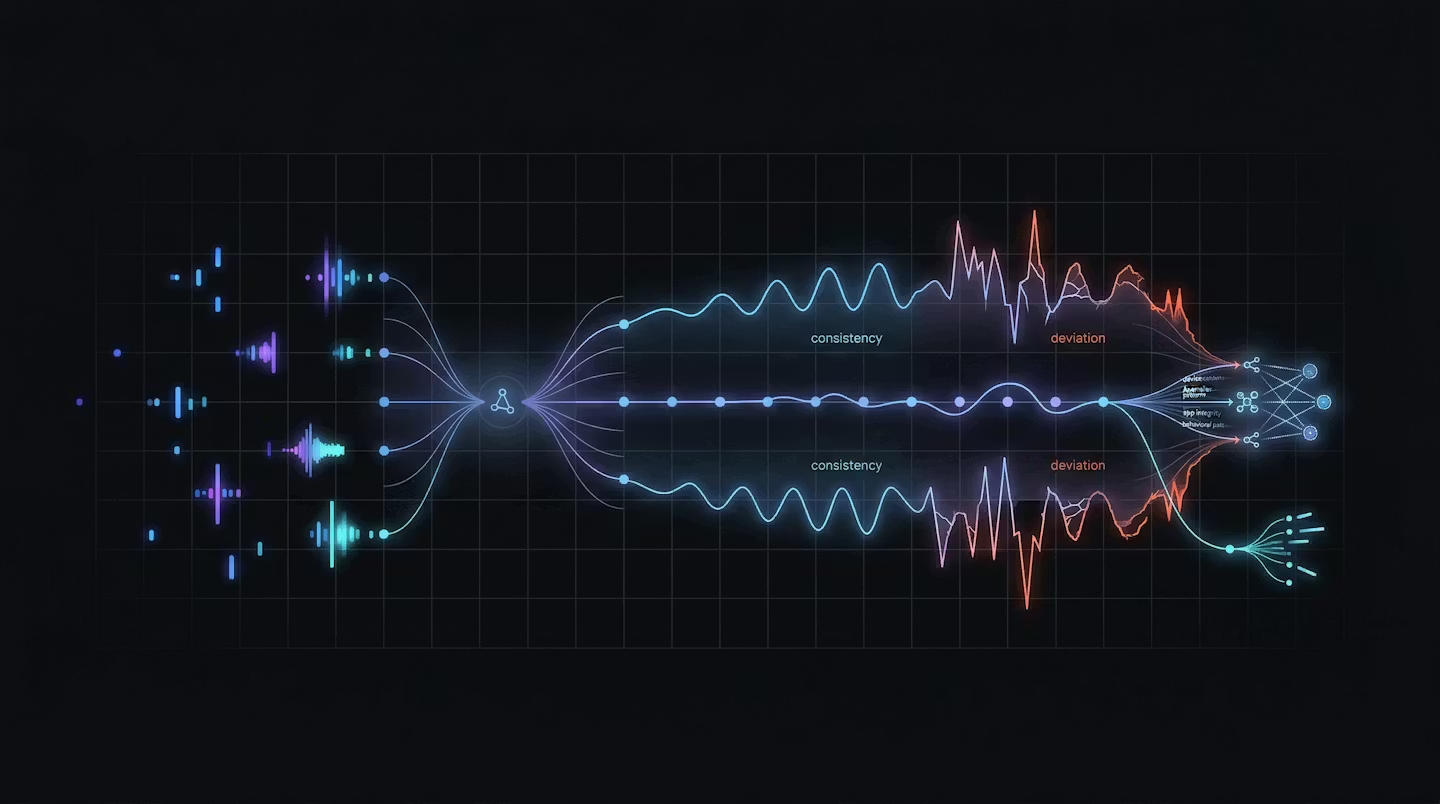

Nos artigos anteriores, o modelo foi estruturado a partir de um princípio central: cada requisição deve ser avaliada com base em evidências observáveis no momento em que ocorre. O cliente coleta sinais, o transporte garante consistência e o backend interpreta esse contexto para tomar decisões. Esse fluxo elimina a dependência de confiança herdada e permite que o sistema reaja às condições reais de cada interação.

No entanto, essa abordagem introduz uma consequência direta. Ao tratar cada requisição como uma unidade independente de decisão, o sistema passa a operar de forma estritamente orientada a eventos, onde cada chamada é avaliada isoladamente, sem vínculo explícito com interações anteriores.

Esse modelo é consistente do ponto de vista conceitual, mas possui um limite operacional claro.

Sem uma referência de continuidade, o backend observa o estado, mas não observa a trajetória. Ele é capaz de avaliar as condições de uma requisição no instante em que ela ocorre, mas não consegue, por si só, estabelecer relações entre estados sucessivos ou identificar padrões ao longo do tempo.

Como consequência, o sistema perde a capacidade de responder a questões fundamentais para a avaliação de risco:

- essa requisição vem da mesma origem observada anteriormente?

- esse comportamento é consistente com interações passadas?

- houve mudança relevante no ambiente ao longo do tempo?

- o contexto atual representa uma continuidade ou uma ruptura?

Essas perguntas não podem ser respondidas apenas com base no estado atual da requisição. Elas exigem correlação temporal, e essa correlação não emerge automaticamente de um modelo baseado exclusivamente em eventos independentes.

Essa limitação não representa uma falha de implementação, mas uma consequência direta da arquitetura adotada até este ponto. Ao remover a confiança implícita, o sistema também remove qualquer forma de continuidade implícita. Cada requisição passa a ser tratada como um novo evento, sem herança de contexto.

O problema, portanto, não é a ausência de dados, mas a ausência de uma estrutura que permita relacionar esses dados ao longo do tempo.

Sem essa estrutura, o sistema continua funcional, mas opera com uma visão fragmentada da interação. Ele identifica estados, mas não detecta transições. Ele observa condições, mas não reconhece desvios.

Para reduzir essa limitação, é necessário introduzir uma forma de estabilidade que permita correlacionar requisições sucessivas, preservando a capacidade de análise temporal sem reintroduzir suposições de confiança sobre o cliente.

Essa estabilidade não pode depender de garantias fortes sobre o ambiente, pois o cliente permanece fora do domínio de controle do backend. Ela precisa emergir de uma referência operacional que, embora imperfeita, permita associar eventos distintos a uma mesma origem ao longo do tempo.

É nesse ponto que o dispositivo passa a assumir um papel específico dentro da arquitetura, não como entidade confiável, mas como mecanismo de continuidade capaz de estruturar a observação do sistema ao longo das interações.

6.1. Continuidade como problema estrutural

No modelo atual, o backend recebe um conjunto estruturado de sinais a cada requisição e toma decisões com base nesse contexto. No entanto, esses sinais descrevem apenas o estado no instante da chamada. Eles representam uma fotografia da interação, mas não capturam sua evolução.

Mesmo quando consistentes, esses dados não estabelecem uma relação persistente entre diferentes interações. O sistema observa condições isoladas, mas não identifica, de forma estável, a origem dessas condições ao longo do tempo, nem a forma como elas se transformam entre uma requisição e outra.

Essa limitação não é apenas informacional. Ela afeta diretamente a capacidade do sistema de interpretar o comportamento observado.

Sem continuidade, o backend não modela transições. Ele não distingue, por exemplo, entre:

- um contexto que permanece estável ao longo de múltiplas interações

- um contexto que muda gradualmente

- um contexto que sofre uma ruptura abrupta

Esses cenários são semanticamente distintos do ponto de vista de risco, mas tornam-se indistinguíveis quando analisados apenas como estados independentes.

Essa limitação se manifesta em situações comuns:

- uma mesma identidade operando a partir de múltiplas origens, sem distinção clara entre uso legítimo e dispersão anômala

- mudanças abruptas de ambiente entre requisições, sem capacidade de avaliar se representam transições esperadas ou desvios

- reprodução de contexto em instâncias distintas, onde sinais válidos são reutilizados fora do contexto em que foram gerados

Nesses cenários, o sistema continua capaz de avaliar o contexto presente, mas perde a capacidade de qualificar esse contexto em relação ao seu histórico. O resultado é uma redução na precisão da decisão.

Sem uma âncora de continuidade, o backend trata essas situações apenas como variações pontuais de contexto. A análise passa a depender exclusivamente do estado atual, ignorando a trajetória que levou até ele.

Essa limitação é particularmente crítica em modelos baseados em avaliação de risco. A função de risco não depende apenas de condições isoladas, mas da relação entre estados ao longo do tempo. Sem essa dimensão, o sistema tende a:

- subestimar desvios relevantes, ao tratá-los como eventos isolados

- superestimar risco em variações legítimas, por ausência de referência histórica

A introdução de continuidade não tem como objetivo eliminar a incerteza, mas reduzir sua amplitude de forma controlada. Ela permite que o sistema diferencie entre variação e ruptura, entre recorrência e anomalia, mesmo quando os sinais individuais permanecem imperfeitos.

Para isso, é necessário associar as evidências observadas a uma referência estável, ainda que imperfeita, capaz de sustentar a correlação entre eventos sucessivos.

Essa referência não resolve o problema da confiabilidade do cliente, mas altera a forma como o sistema interpreta o contexto, permitindo que a análise deixe de ser exclusivamente estática e passe a incorporar uma dimensão temporal explícita.

6.2. Dispositivo como identificação lógica

Em aplicações mobile, essa referência de continuidade é frequentemente associada ao dispositivo. No entanto, essa associação precisa ser tratada com precisão, pois uma interpretação literal leva a conclusões incorretas sobre o nível de confiança que pode ser atribuído a esse elemento.

O sistema não identifica um dispositivo físico de forma confiável. Diferente de ambientes controlados, não há garantia de acesso a um identificador imutável, único e verificável que represente o hardware de maneira consistente.

O que o backend observa, na prática, é uma instância lógica de instalação da aplicação. Essa instância é representada por um identificador persistente, como um device_id, gerado e armazenado no contexto da aplicação.

Esse identificador não possui garantias fortes:

- pode ser resetado com reinstalação

- pode ser replicado em ambientes controlados

- não assegura unicidade global

- não estabelece vínculo criptográfico com o dispositivo físico

Essas limitações não são exceções. Elas fazem parte das características do ambiente mobile e definem o limite de confiabilidade desse tipo de dado.

Ainda assim, o identificador é útil. Seu valor não está na sua capacidade de provar identidade, mas na sua capacidade de manter continuidade sob condições normais de uso.

Ao associar múltiplas requisições a um mesmo identificador ao longo do tempo, o sistema passa a construir um histórico observável. Esse histórico não depende da veracidade absoluta do identificador, mas da sua persistência observável ao longo do tempo.

É essa persistência que permite ao backend:

- identificar recorrência de origem

- observar estabilidade de comportamento

- detectar variações e desvios ao longo do tempo

Nesse modelo, o foco não está no identificador isolado, mas na relação entre esse identificador e os sinais associados a ele em diferentes momentos.

O dispositivo, portanto, não deve ser tratado como uma entidade confiável, nem como um elemento de autenticação. Ele é uma abstração operacional que permite agrupar eventos sob uma mesma referência, viabilizando a análise temporal do sistema.

Essa distinção é fundamental. O sistema não passa a confiar no dispositivo, mas passa a reconhecer padrões associados a uma mesma origem lógica, o que altera a qualidade da interpretação do contexto sem alterar o princípio de desconfiança em relação ao cliente.

6.3. Registro como construção de histórico

Para que essa continuidade seja utilizável, é necessário que o backend mantenha um registro das origens observadas ao longo do tempo. Esse registro não deve ser interpretado como um cadastro de dispositivos confiáveis, mas como uma estrutura de dados que representa a relação entre identidade, origem e contexto em diferentes momentos da interação.

Na prática, esse modelo associa:

- identidade do usuário

- identificador lógico do dispositivo

- metadados relevantes do contexto

- histórico de interações e eventos associados

Essa estrutura não é estática. Ela evolui continuamente à medida que novas requisições são processadas, incorporando evidências adicionais e permitindo que o sistema refine sua representação sobre aquela origem.

O objetivo desse registro não é autorizar ou bloquear operações de forma direta. Ele não estabelece uma lista de permissões nem define um conjunto de dispositivos válidos. Sua função é viabilizar comparação.

A presença desse histórico permite que o backend deixe de interpretar o contexto de forma isolada e passe a avaliá-lo em relação a um conjunto de observações anteriores. A análise deixa de ser absoluta e passa a ser relativa.

A introdução desse vínculo altera a capacidade de análise do sistema de forma significativa. Em vez de avaliar apenas o estado presente, o backend passa a considerar:

- recorrência de uma origem ao longo do tempo

- consistência de comportamento associada a essa origem

- estabilidade dos sinais observados

- mudanças abruptas de padrão em relação ao histórico

Esse tipo de comparação não depende de garantias fortes sobre o identificador. Mesmo que o device_id seja imperfeito, a consistência observada ao longo do tempo fornece uma base para análise que não está disponível em um modelo puramente estático.

Essa transição introduz uma nova dimensão no sistema: o estado derivado a partir de histórico. O backend passa a operar não apenas sobre os dados recebidos na requisição atual, mas também sobre informações construídas a partir do histórico acumulado.

É importante destacar que esse estado não representa confiança. Ele representa contexto adicional para interpretação. Uma origem recorrente pode continuar sendo inválida, assim como uma nova origem pode ser legítima. O registro não resolve a decisão, mas melhora sua qualidade.

A consequência prática é que a decisão deixa de depender exclusivamente do estado atual e passa a incorporar a dimensão temporal de forma explícita. O sistema passa a diferenciar entre eventos isolados e padrões observáveis, reduzindo ambiguidade e aumentando a capacidade de detectar desvios relevantes sem recorrer a suposições implícitas.

6.4. Detecção de desvios

Uma vez estabelecida a continuidade, o sistema passa a operar com um novo tipo de informação: a diferença entre o esperado e o observado.

Esse “esperado” não é definido como uma regra fixa ou um estado ideal previamente configurado. Ele emerge do histórico acumulado associado a uma determinada origem. Trata-se de uma expectativa derivada, construída a partir da recorrência, da estabilidade e da consistência dos sinais observados ao longo do tempo.

A partir desse ponto, o sistema deixa de avaliar apenas condições absolutas e passa a operar de forma relacional. O mesmo contexto pode ser considerado aceitável ou suspeito dependendo da sua relação com o histórico conhecido.

Essa diferença se manifesta, de forma recorrente, em dois cenários principais.

O primeiro é a presença de uma origem ainda não registrada. Um novo device_id, associado a uma identidade existente, não representa, por si só, um comportamento malicioso. No entanto, ele introduz uma ausência de referência. Sem histórico, o sistema não consegue avaliar consistência, recorrência ou padrão.

Nesse caso, o problema não é a presença de um sinal inválido, mas a ausência de evidência suficiente para interpretação.

O segundo cenário é a mudança de padrão em uma origem conhecida. Mesmo quando o identificador permanece o mesmo, alterações relevantes no contexto, como ambiente de execução, versão da aplicação, localização aproximada ou comportamento de uso, podem indicar desvio.

Esse tipo de situação é mais sutil, pois não envolve ausência de histórico, mas ruptura em relação ao que vinha sendo observado.

A distinção entre esses dois cenários é importante:

- no primeiro, há incerteza por falta de informação

- no segundo, há incerteza por inconsistência

Ambos impactam a avaliação de risco, mas de formas diferentes.

Esses cenários não produzem decisões diretas. Eles não representam condições binárias que levam automaticamente a permitir ou bloquear uma operação. Em vez disso, atuam como fatores que influenciam a função de risco.

O sistema passa a considerar não apenas o estado atual, mas sua relação com o histórico. Isso altera a natureza da análise:

- sinais deixam de ser avaliados isoladamente

- o contexto passa a ser interpretado em função da sua evolução

- a decisão passa a refletir não apenas o que está acontecendo, mas como isso se compara ao que era esperado

Essa capacidade de detecção não depende de garantias fortes sobre o dispositivo. Mesmo com identificadores imperfeitos, a consistência observada ao longo do tempo fornece uma base suficiente para identificar desvios relevantes.

O valor não está na confiabilidade do dado isolado, mas na dificuldade de reproduzir, de forma consistente, um histórico coerente ao longo de múltiplas interações.

Essa é a propriedade explorada pelo modelo: não impedir a manipulação de sinais, mas tornar desvios detectáveis quando observados em sequência.

6.5. Validação ativa como resposta à incerteza

A detecção de desvios introduz um problema recorrente: como reagir quando o sistema não possui informação suficiente para uma decisão conclusiva.

Esse cenário não representa uma falha do modelo, mas uma consequência direta da forma como ele opera. Ao abandonar confiança implícita e depender de evidências, o sistema inevitavelmente encontra situações em que os dados disponíveis não são suficientes para permitir ou bloquear uma operação com segurança.

Esse tipo de situação já foi tratado anteriormente dentro do modelo de decisão, por meio do step-up. No contexto de continuidade, no entanto, ele assume um papel mais específico: não apenas complementar a decisão, mas reduzir a incerteza associada a uma origem ainda não estabelecida ou potencialmente inconsistente.

Quando uma nova origem é observada ou quando um desvio relevante é identificado, o backend pode exigir uma validação adicional. Essa validação não se baseia apenas em evidência passiva, derivada do contexto da requisição, mas em uma interação ativa que produz novos dados sob controle do sistema.

Essa distinção é fundamental. Enquanto os sinais transportados na requisição podem ser observados e potencialmente manipulados, a validação ativa exige uma resposta que ocorre em um fluxo controlado, com maior capacidade de verificação.

Entre os mecanismos possíveis, destacam-se:

- validação de liveness

- desafios contextuais baseados no estado da interação

- confirmação explícita de intenção por meio de fatores adicionais

Esses mecanismos não têm como objetivo estabelecer uma verdade absoluta sobre o cliente, mas aumentar a qualidade da evidência disponível para decisão.

O objetivo não é confirmar a identidade isoladamente, mas reduzir a incerteza associada àquela origem e ao contexto em que a operação está sendo realizada.

Essa etapa permite que o sistema:

- diferencie uma nova origem legítima de uma instância simulada ou automatizada

- aumentar o nível de confiança operacional em um contexto inicialmente desconhecido

- incorporar ao histórico uma evidência de maior qualidade, associada a uma validação controlada

Esse último ponto é particularmente relevante. A validação ativa não atua apenas sobre a decisão imediata, mas também sobre a evolução do sistema. Ao registrar o resultado dessa interação, o backend passa a enriquecer o histórico daquela origem, reduzindo incerteza em interações futuras.

Do ponto de vista arquitetural, o step-up deixa de ser uma exceção e passa a ser um mecanismo integrante do modelo. Ele permite que o sistema opere mesmo na presença de ambiguidade, sem depender de decisões binárias prematuras.

A validação ativa não elimina o risco, nem transforma o cliente em uma entidade confiável. Ela apenas fornece evidência adicional, com maior grau de controle, permitindo que a decisão seja tomada com menor probabilidade de erro.

O sistema continua operando sob incerteza, mas passa a tratá-la de forma estruturada, utilizando interação controlada como instrumento para refinamento da decisão e evolução do histórico.

6.6. Correção conceitual: continuidade não é confiança

A introdução de mecanismos de registro de dispositivo pode ser interpretada, de forma equivocada, como um retorno ao modelo de confiança implícita. Essa interpretação é comum e, se não for tratada explicitamente, compromete a consistência de todo o modelo.

No paradigma tradicional, elementos persistentes, como dispositivos reconhecidos, tendem a ser promovidos a fontes de confiança. Uma vez registrados, passam a ser tratados como entidades seguras por padrão, e suas interações subsequentes são aceitas com menor rigor.

Esse não é o modelo proposto.

O sistema não passa a confiar no dispositivo após o registro.

O que muda é exclusivamente a disponibilidade de histórico e, com ela, a capacidade de interpretação.

Uma origem conhecida não é, por definição, segura. Ela é apenas observável ao longo do tempo. Sua recorrência permite análise, mas não garante legitimidade.

Da mesma forma, uma origem desconhecida não é necessariamente maliciosa. Ela apenas carece de evidência suficiente para ser interpretada com o mesmo nível de precisão.

Essa distinção é fundamental, pois separa dois conceitos frequentemente confundidos:

- continuidade, como capacidade de correlacionar eventos ao longo do tempo

- confiança, como atribuição de legitimidade a uma origem

No modelo Zero Trust, continuidade não implica confiança. Ela apenas reduz a incerteza associada à interpretação do contexto.

A decisão continua sendo baseada nas condições observadas em cada requisição, complementadas pela relação dessas condições com o histórico disponível. O dispositivo não altera a natureza da decisão, apenas melhora a qualidade das evidências utilizadas.

Essa separação preserva a propriedade central do modelo: nenhuma entidade do cliente é considerada confiável por padrão.

O dispositivo não se torna um elemento de autenticação nem um critério de autorização. Ele atua como um ponto de referência que permite estruturar a análise temporal, sem introduzir garantias que o sistema não pode sustentar.

Sem essa correção conceitual, o modelo tende a regredir para uma forma disfarçada de confiança herdada, onde a recorrência passa a ser tratada como validação. Isso reintroduz exatamente o problema que a arquitetura busca eliminar.

Por essa razão, é necessário manter explícito o princípio:

o dispositivo não prova legitimidade, mas permite detectar inconsistência

Essa afirmação não é apenas descritiva. Ela define o limite operacional do mecanismo e garante que sua introdução não altere os fundamentos do modelo de decisão baseado em evidência.

6.7. Síntese

A introdução de continuidade altera o modelo de forma relevante, mas não modifica seus princípios fundamentais.

O sistema continua:

- não confiando no cliente

- tratando sinais como evidência, e não como garantia

- concentrando a decisão no backend, de forma consistente e auditável

Esses elementos permanecem inalterados. A base conceitual construída ao longo dos artigos anteriores é preservada.

A mudança ocorre na capacidade de interpretação.

Ao incorporar continuidade, o sistema passa a operar com uma dimensão adicional: o tempo. Essa dimensão não é um refinamento opcional, mas uma extensão estrutural do modelo. Ela permite que o backend deixe de analisar apenas estados isolados e passe a considerar a relação entre estados sucessivos.

Com isso, a avaliação deixa de ser exclusivamente estática e passa a incorporar:

- recorrência de contexto

- estabilidade de comportamento

- variações ao longo do tempo

- rupturas em relação ao padrão observado

Essa transição melhora a qualidade da decisão sem alterar sua natureza. O sistema continua operando sob incerteza, mas passa a reduzi-la de forma mais eficiente.

A presença de histórico não elimina ambiguidades, mas permite distingui-las com maior precisão. Eventos que antes eram indistinguíveis passam a ser classificados com base na sua relação com o passado.

Nesse contexto, o dispositivo não assume o papel de entidade confiável. Ele não introduz garantias adicionais nem altera o critério de decisão. Sua função é exclusivamente estrutural.

O dispositivo atua como uma âncora operacional que permite associar eventos ao longo do tempo, viabilizando a análise temporal do sistema. Ele não resolve o problema da confiança, mas permite que o sistema observe sua ausência de forma mais clara.

A consequência prática é um modelo mais sensível a desvios e mais robusto na interpretação de contexto, sem depender de premissas que não podem ser sustentadas em um ambiente mobile.

6.8. O próximo passo

Mesmo com a introdução de continuidade, o modelo permanece limitado.

Essas limitações não decorrem de falhas específicas de implementação, mas das próprias características do ambiente em que o sistema opera. O cliente continua sendo um ponto fora do domínio de controle do backend, os sinais permanecem potencialmente manipuláveis e a correlação depende de consistência observada, não de garantias absolutas.

Os sinais continuam sendo imperfeitos, o cliente permanece manipulável e a análise depende de heurísticas, histórico e interpretação contextual. A introdução de continuidade melhora a qualidade da decisão, mas não altera essa natureza fundamental.

Como consequência, a arquitetura se torna mais robusta, mas não elimina a possibilidade de erro. O sistema passa a tomar decisões mais precisas, mas ainda sob incerteza.

Essa constatação não enfraquece o modelo. Ela define seu limite operacional.

A partir desse ponto, a discussão deixa de ser apenas sobre como estruturar o sistema e passa a considerar suas implicações práticas. A questão central deixa de ser “como melhorar a decisão” e passa a ser:

- quais são os limites reais desse modelo

- quais trade-offs ele impõe em termos de custo, latência e complexidade

- até que ponto é possível evoluí-lo sem comprometer sua viabilidade operacional

- quais riscos permanecem mesmo após sua adoção

Essas perguntas não podem ser respondidas apenas com base em arquitetura. Elas exigem análise do sistema em uso, considerando comportamento real, escala e restrições operacionais.

É a partir dessas questões que o modelo pode ser avaliado não apenas como uma proposta conceitual, mas como um sistema aplicado, sujeito a limitações, escolhas e compromissos inerentes ao seu contexto de uso.

Deixe uma resposta