5. Backend como motor de decisão

Índice

- 1. 5.1. Do transporte à execução

- 2. 5.2. Construção do contexto no backend

- 3. 5.3. Avaliação de risco como função

- 4. 5.4. Decisão como consequência do risco

- 5. 5.5. Step-up como mecanismo de incerteza

- 6. 5.6. Backend como ponto único de decisão

- 7. 5.7. Exemplos operacionais

- 8. 5.8. Propriedades do modelo

- 9. 5.9. Síntese

- 10. 5.10. Próximo passo

Nos artigos anteriores, o modelo foi estruturado em torno de duas capacidades fundamentais: a coleta de evidências no cliente e a padronização do seu transporte até o backend. Com isso, cada requisição deixa de ser apenas uma chamada funcional e passa a carregar um conjunto consistente de informações sobre o contexto em que foi gerada. O sistema, nesse ponto, já não opera às cegas. Ele observa.

No entanto, observação não implica ação. A presença de dados, por mais estruturados que sejam, não define comportamento. Sem um mecanismo que interprete essas evidências e estabeleça consequências, o sistema permanece passivo, incapaz de responder às condições reais em que cada operação ocorre. Dados ampliam visibilidade, mas não determinam decisões.

Esse é o limite do modelo até aqui. O cliente coleta e o transporte organiza, mas nenhum desses elementos resolve o problema central: como transformar contexto em ação de forma consistente, previsível e evolutiva.

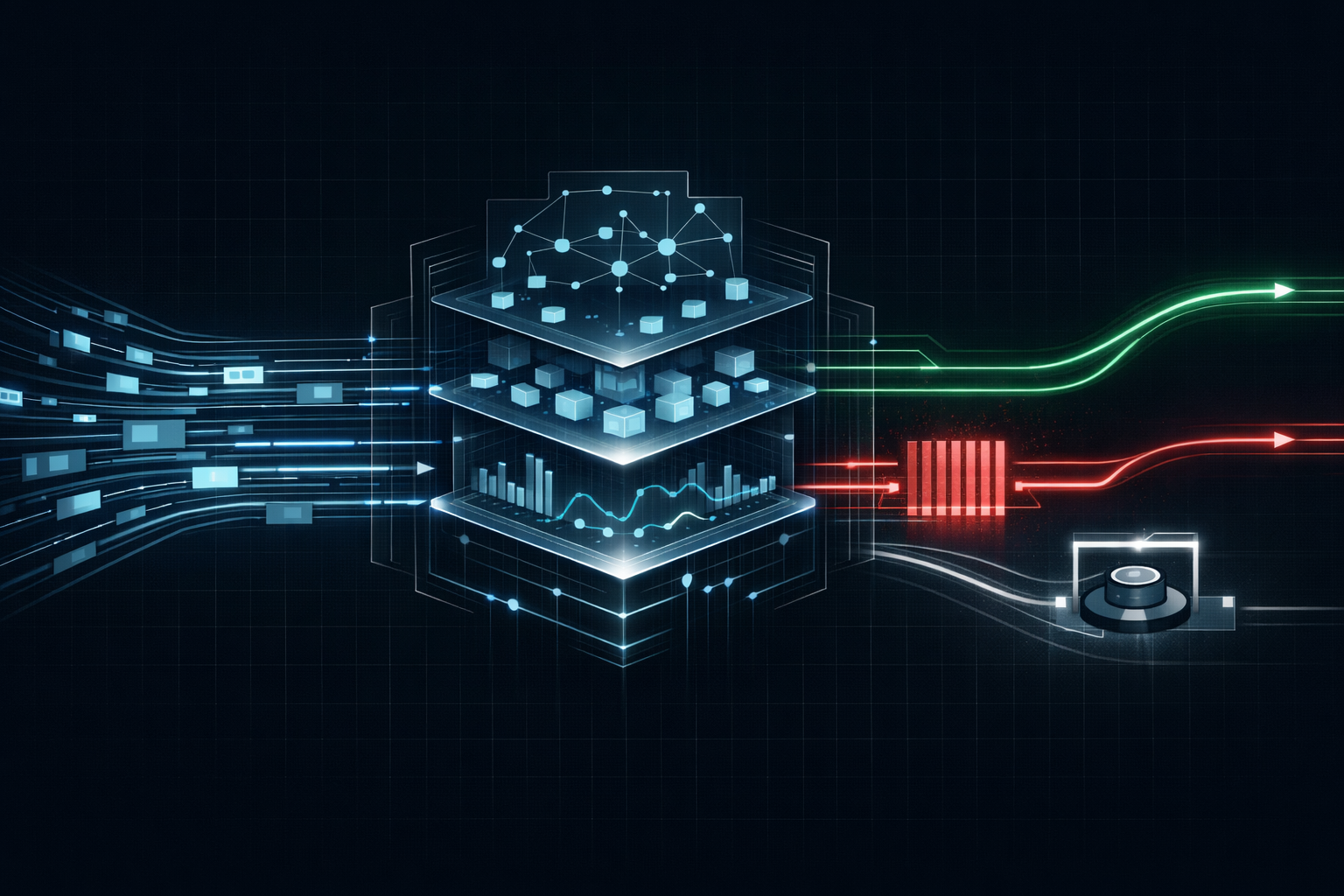

É nesse ponto que o backend assume um papel estrutural. Ele deixa de ser apenas um executor de operações e passa a atuar como um motor de decisão, responsável por interpretar o contexto recebido, avaliar suas implicações e definir a resposta adequada para cada requisição. A decisão deixa de ser implícita ou herdada e passa a ser construída a partir das evidências disponíveis.

O sistema já observa. Agora ele precisa decidir.

5.1. Do transporte à execução

Com o transporte padronizado, a requisição que chega ao backend deixa de ser apenas um comando orientado à execução de uma operação. Ela passa a carregar, de forma explícita, um conjunto estruturado de informações que descrevem as condições em que foi gerada. Essa mudança altera a própria natureza da entrada do sistema.

No modelo anterior, a variabilidade estava na ausência ou inconsistência de dados. Cada requisição poderia chegar com níveis distintos de contexto, exigindo inferência ou resultando em decisões baseadas em informação incompleta. Com a padronização, essa variabilidade é reduzida. O backend passa a receber entradas previsíveis, com estrutura conhecida e semântica definida.

Essa previsibilidade não elimina a incerteza do ambiente, mas elimina a incerteza estrutural dos dados. O sistema deixa de lidar com ausência de informação e passa a lidar com interpretação. Isso é uma mudança relevante, pois desloca o problema de engenharia de “como obter dados” para “como utilizar dados”.

Nesse ponto, a requisição deixa de ser apenas uma chamada funcional e passa a ser tratada como uma entrada de decisão. O backend não apenas executa a operação solicitada, mas avalia as condições em que essa operação foi iniciada antes de determinar seu desfecho.

Transporte resolve a disponibilidade do contexto. A partir daqui, o problema passa a ser sua interpretação.

5.2. Construção do contexto no backend

Uma vez que a requisição chega ao backend com dados estruturados, o próximo passo não é sua utilização direta, mas sua transformação em um modelo interno consistente. Headers, por si só, são apenas uma forma de transporte. Para que possam ser utilizados de maneira confiável, precisam ser organizados em uma estrutura que represente o contexto da operação de forma explícita.

Esse processo começa pela agregação. Os diferentes elementos recebidos na requisição são reunidos em um único objeto de contexto, que passa a representar, de forma unificada, o estado observado no momento da chamada. Essa agregação elimina a fragmentação dos dados e estabelece uma base comum para processamento posterior.

Em seguida, ocorre a normalização. Valores são convertidos para tipos esperados, campos ausentes recebem defaults definidos e inconsistências estruturais são tratadas de forma controlada. Esse passo é essencial para garantir que o sistema opere sobre dados coerentes, evitando que variações de formato ou ausência de informação introduzam comportamentos imprevisíveis.

Além disso, o contexto pode ser enriquecido com informações que não estão presentes diretamente na requisição. Isso inclui dados derivados de histórico, metadados associados à sessão ou informações complementares mantidas pelo próprio backend. Esse enriquecimento amplia a capacidade de representação do contexto sem depender exclusivamente do que é fornecido pelo cliente.

O resultado desse processo não é um conjunto de headers, mas uma estrutura de dados definida, consistente e pronta para ser utilizada pelas camadas seguintes do sistema. O backend não consome dados no formato em que são recebidos. Ele constrói uma representação de contexto sobre a qual o restante da lógica pode operar de forma previsível.

5.3. Avaliação de risco como função

Com o contexto estruturado, o sistema passa a operar sobre uma etapa distinta: a avaliação de risco. Diferente de validações pontuais, essa avaliação não se baseia em verificações isoladas, mas em uma função definida que recebe o contexto como entrada e produz uma classificação como saída.

Essa função pode assumir diferentes formas, desde regras compostas até modelos de scoring mais elaborados, mas sua característica central é a consistência. Dado um mesmo conjunto de condições, o sistema deve ser capaz de produzir o mesmo resultado de forma determinística. Isso transforma a avaliação de risco em um componente explícito da arquitetura, e não em um conjunto disperso de verificações implícitas.

Na prática, o contexto construído anteriormente é transformado em um nível de risco. Essa transformação pode envolver a atribuição de pesos a diferentes dimensões, como características do ambiente de execução, estado da aplicação e padrões de comportamento associados à requisição. O objetivo não é identificar um único fator determinante, mas consolidar múltiplas variáveis em uma representação única e utilizável.

O resultado desse processo é uma classificação que permite ao sistema operar de forma graduada. Em vez de tratar todas as requisições de maneira equivalente, o backend passa a diferenciá-las com base no nível de risco associado. Uma abordagem comum é a definição de categorias como baixo, médio e alto risco, que funcionam como abstrações operacionais para orientar o comportamento do sistema.

Essa formalização é essencial para garantir previsibilidade e evolução. Ao tratar risco como uma função, o sistema estabelece um ponto claro de controle, onde critérios podem ser ajustados, refinados e auditados sem impactar diretamente outras camadas. Risco deixa de ser uma interpretação implícita e passa a ser uma saída definida, sobre a qual decisões podem ser construídas de forma consistente.

5.4. Decisão como consequência do risco

Uma vez estabelecido o nível de risco, o sistema precisa transformar essa classificação em ação. A decisão não é um processo independente, mas a consequência direta da avaliação realizada. O backend, nesse ponto, atua como um motor que recebe uma classificação e produz uma resposta operacional.

Essa resposta pode ser organizada em três categorias principais:

- permitir,

- bloquear e

- desafiar.

Cada uma delas representa uma forma distinta de reação do sistema diante do contexto observado. A escolha entre essas opções não é arbitrária, mas vinculada ao nível de risco previamente determinado.

Quando o risco é considerado baixo, a operação pode ser permitida sem intervenção adicional. O sistema reconhece que as condições observadas são compatíveis com o comportamento esperado e prossegue com a execução da requisição.

Em cenários de risco elevado, a resposta tende ao bloqueio. Nesse caso, o sistema identifica condições que tornam a operação incompatível com os critérios definidos, interrompendo sua execução antes que produza efeitos.

Entre esses dois extremos, encontra-se o desafio. Para níveis intermediários de risco, a decisão não é encerrar nem prosseguir diretamente, mas introduzir uma etapa adicional de verificação. O sistema exige evidências complementares antes de concluir a operação, ajustando sua resposta ao grau de incerteza presente no contexto.

Esse mapeamento entre risco e ação estabelece um comportamento previsível e controlado. O sistema deixa de operar com validações isoladas e passa a reagir de forma estruturada aos cenários que identifica. A decisão não é um julgamento pontual sobre a requisição, mas uma resposta coerente ao contexto em que ela ocorre.

5.5. Step-up como mecanismo de incerteza

A avaliação de risco introduz um cenário recorrente: nem todas as requisições podem ser classificadas de forma conclusiva apenas com base nas evidências disponíveis. Nesses casos, o sistema não possui informação suficiente para permitir ou bloquear a operação com segurança. É nesse espaço que surge o mecanismo de step-up.

A distinção central está entre evidência passiva e validação ativa. As informações transportadas na requisição — como contexto de execução e características do ambiente — são observadas de forma passiva. Elas descrevem o estado no momento da chamada, mas não permitem, por si só, eliminar completamente a incerteza. O step-up, por outro lado, introduz uma interação adicional com o usuário ou com o dispositivo, com o objetivo de produzir uma nova evidência sob controle do sistema.

Esse processo segue um fluxo definido. A requisição é recebida e avaliada, resultando em um nível intermediário de risco. Em vez de tomar uma decisão final, o backend exige uma validação adicional. Essa exigência se materializa em um desafio, que deve ser respondido pelo cliente. A resposta é então validada, e somente após essa etapa o sistema conclui a operação, com base no novo nível de confiança obtido.

A senha transacional é frequentemente utilizada como mecanismo de validação adicional em operações críticas, onde a confirmação explícita da intenção do usuário é um requisito do fluxo. No entanto, nem todo step-up decorre de uma exigência fixa de negócio.

Em cenários onde a incerteza está associada ao contexto da requisição, outros mecanismos podem ser mais adequados, como validações de liveness ou verificações adicionais de identidade. Nesses casos, o objetivo não é apenas confirmar a intenção, mas aumentar a confiança sobre as condições em que a operação está sendo realizada.

O step-up não é um mecanismo de correção, nem uma resposta a falhas no sistema. Ele é uma estratégia deliberada para lidar com cenários onde a informação disponível é insuficiente para uma decisão definitiva. Ao incorporar validação ativa no fluxo, o backend passa a tratar incerteza de forma estruturada, ampliando sua capacidade de decisão sem depender exclusivamente de evidências passivas.

5.6. Backend como ponto único de decisão

A introdução de um modelo baseado em contexto impõe uma consequência direta na arquitetura: a decisão precisa ser centralizada. Não como uma escolha de implementação, mas como uma propriedade necessária para garantir consistência no comportamento do sistema.

Os dados que alimentam o modelo são, por natureza, imperfeitos. Eles podem variar, estar incompletos ou representar apenas parcialmente o estado real da requisição. Essa limitação não é eliminada pelo transporte nem pela estruturação do contexto. O que garante confiabilidade não é a origem dos dados, mas a forma como são processados.

Nesse cenário, a centralização da decisão no backend estabelece um ponto único onde o contexto é interpretado de maneira uniforme. Todas as requisições passam pelo mesmo modelo, pelas mesmas regras e pelos mesmos critérios de avaliação. Isso elimina variações decorrentes de implementações distribuídas e assegura que cenários equivalentes sejam tratados de forma consistente.

Além disso, a centralização permite evolução controlada. Alterações no modelo de avaliação, ajustes de critérios ou introdução de novas dimensões podem ser realizadas em um único ponto, sem dependência de atualizações no cliente ou coordenação entre múltiplos componentes. O sistema passa a evoluir de forma incremental, mantendo previsibilidade no seu comportamento.

Essa abordagem também estabelece uma separação clara entre coleta e decisão. O cliente permanece responsável por fornecer evidências, enquanto o backend concentra a lógica que interpreta essas evidências e define a resposta. Essa separação reduz acoplamento e evita que decisões sejam fragmentadas ao longo do sistema.

A confiança, nesse modelo, não está associada diretamente aos dados recebidos, mas ao processo que os interpreta. É a consistência desse processo, aplicado de forma centralizada, que sustenta a capacidade do sistema de tomar decisões confiáveis.

5.7. Exemplos operacionais

A aplicação do modelo torna-se mais clara quando observada em cenários concretos. A partir do mesmo conjunto de regras e do mesmo fluxo de decisão, o backend pode produzir respostas distintas para um mesmo usuário, dependendo das condições em que a requisição é realizada.

Considere, por exemplo, o acesso a partir de um dispositivo ainda não associado ao histórico conhecido. Nesse caso, o contexto não apresenta inconsistências evidentes, mas também não oferece base suficiente para confiança plena. O sistema pode permitir a operação, condicionando sua execução a um step-up, introduzindo uma validação adicional antes da conclusão.

Em outro cenário, a aplicação em execução apresenta indícios de ambiente não padrão, como execução em modo de desenvolvimento. Ainda que a identidade seja válida e o restante do contexto esteja coerente, essa condição pode levar à restrição de determinadas operações, limitando o escopo de ações permitidas sem necessariamente bloquear toda a interação.

Situações envolvendo versões desatualizadas da aplicação podem ser tratadas de forma mais restritiva. Quando a versão em uso não atende aos requisitos mínimos definidos, o sistema pode bloquear operações críticas, exigindo atualização antes de permitir a continuidade, preservando a integridade do fluxo.

Já em casos de comportamento fora do padrão esperado, como desvios significativos na sequência de ações ou na forma de interação, o sistema pode introduzir um desafio explícito. Esse mecanismo permite reavaliar a legitimidade da operação a partir de uma evidência adicional, ajustando a resposta ao nível de incerteza identificado.

Esses cenários ilustram uma característica central do modelo: a decisão não está vinculada exclusivamente à identidade, mas ao contexto em que a requisição ocorre. O mesmo usuário pode ser tratado de formas distintas, não por inconsistência do sistema, mas por coerência com as condições observadas em cada interação.

5.8. Propriedades do modelo

A centralização da decisão no backend não apenas organiza o fluxo do sistema, mas introduz propriedades arquiteturais que impactam diretamente sua confiabilidade e capacidade de evolução.

A primeira dessas propriedades é a consistência. Ao concentrar a lógica de avaliação e decisão em um único ponto, o sistema garante que requisições com características equivalentes sejam tratadas de forma uniforme. Isso elimina variações decorrentes de implementações distribuídas e reduz a dependência de condições acidentais na tomada de decisão.

Outra consequência direta é a auditabilidade. Como o processo decisório passa a ser explícito e centralizado, torna-se possível registrar, inspecionar e reconstruir as condições que levaram a uma determinada decisão. Cada resposta do sistema pode ser associada ao contexto avaliado e aos critérios aplicados, o que é essencial para análise de incidentes, validação de comportamento e evolução do modelo.

A adaptabilidade também emerge como uma propriedade relevante. Ao desacoplar a coleta de sinais da lógica de decisão, o sistema passa a ajustar seu comportamento sem depender de alterações no cliente. Mudanças nos critérios de avaliação, na forma de classificação de risco ou nas respostas associadas podem ser realizadas diretamente no backend, permitindo resposta rápida a novos cenários ou ameaças.

Por fim, o modelo favorece evolução contínua. A existência de um ponto único de decisão permite introduzir novas dimensões de análise, refinar regras existentes ou substituir mecanismos de avaliação sem necessidade de reestruturação ampla do sistema. A arquitetura passa a suportar mudanças incrementais, mantendo previsibilidade e controle.

Essas propriedades não são efeitos colaterais, mas consequências diretas da forma como o modelo é estruturado. Ao centralizar a decisão, o sistema deixa de ser apenas funcional e passa a ser governável, observável e evolutivo.

5.9. Síntese

O modelo construído ao longo da série estabelece uma separação clara de responsabilidades dentro do sistema. O cliente atua como fonte de observação, responsável por coletar evidências sobre o contexto em que cada requisição é realizada. O transporte, por sua vez, garante que essas evidências sejam entregues ao backend de forma consistente, estruturada e previsível.

A partir desse ponto, a responsabilidade se concentra no backend. É nele que o contexto é consolidado, interpretado e transformado em decisões. O sistema deixa de depender de suposições implícitas e passa a operar sobre um fluxo contínuo: observação, estruturação e decisão.

Essa organização não apenas melhora a clareza arquitetural, mas define como a segurança é efetivamente aplicada. Cada etapa contribui com uma função específica, e a ausência de qualquer uma delas compromete o modelo como um todo. Sem coleta, não há evidência. Sem transporte, não há consistência. Sem decisão, não há ação.

Zero Trust não valida usuários. Ele valida contextos.

5.10. Próximo passo

O modelo estabelecido até aqui permite avaliar requisições com base em contexto, mas ainda apresenta uma limitação estrutural relevante: a ausência de um vínculo forte entre o sistema e o dispositivo que origina a interação.

Embora o backend receba evidências sobre o ambiente de execução, essas informações, por si só, não garantem que o dispositivo seja confiável nem que sua identidade seja estável ao longo do tempo. O contexto descreve condições, mas não estabelece uma relação persistente que permita distinguir, com segurança, um dispositivo legítimo de uma instância potencialmente simulada ou manipulada.

Essa limitação se torna crítica à medida que o sistema passa a depender de sinais provenientes do cliente. Sem um mecanismo que associe essas evidências a uma entidade verificável, o modelo permanece vulnerável a cenários onde o contexto pode ser reproduzido, alterado ou forjado.

Diante disso, surge uma questão inevitável:

como confiar em um dispositivo específico?

Responder a essa pergunta exige ir além da observação e do transporte de sinais. É necessário introduzir mecanismos que permitam identificar, registrar e validar dispositivos de forma contínua, estabelecendo uma relação mais forte entre o sistema e o ambiente em que ele opera.

É esse o próximo passo da arquitetura: a construção de um modelo de registro de dispositivo e verificação de liveness, capaz de sustentar decisões mais robustas ao longo do tempo.

Deixe uma resposta